投稿 UTM(統合脅威管理)とは?機能や導入メリットをわかりやすく解説 は ITreview Labo に最初に表示されました。

]]>とはいえ、UTMは製品によって処理能力や機能に違いがあり、適切な製品選定や設定を行わなければ、かえってセキュリティ上の脆弱性が生まれるリスクがあります。

本記事では、UTMの主な機能や導入のメリット・デメリットに加え、UTMの選び方まで詳しく解説していきます。

この記事を読むことで、UTMの全体像を理解し、自社に最適なセキュリティ対策を選ぶ知識が身につきます。企業の情報セキュリティを強化したいと考えている担当者にとって、必見の内容です!

UTM(統合脅威管理)とは

UTM(統合脅威管理)とは、企業ネットワークのセキュリティを統合的に管理するソリューションのことです。

従来のファイアウォールに加えて、侵入検知・防御(IDS/IPS)、ウイルス対策、Webフィルタリングなど、複数のセキュリティ機能を一元化することで、効率的な脅威対策が可能になります。

特に、中小企業や支社・拠点を持つ企業では、専門のセキュリティ担当者を配置せずに、包括的な防御を実現できる点が大きなメリットです。

具体的な活用例としては、インターネットゲートウェイでの脅威防御や、外部からの不正アクセスの監視、Webサイトのアクセス制限などが挙げられます。

UTM(統合脅威管理)が生まれた背景

UTMが生まれた背景には、サイバー攻撃の高度化と多様化があります。従来のセキュリティ対策では、マルウェア、フィッシング、DDoS攻撃などの新たな脅威への対応が困難になりました。

また、クラウドサービスの普及やリモートワークの増加に伴い、企業のセキュリティリスクが急増。特に中小企業においては、多層防御のために複数のセキュリティ製品を導入・管理する負担が大きな課題となっていました。

これらの課題に対処するため、統合的な脅威防御を可能にするUTMが登場し、企業のセキュリティ管理効率化に貢献しています。

UTM(統合脅威管理)とファイアウォールの違い

UTMとファイアウォールの違いは、提供するセキュリティ機能の範囲にあります。

ファイアウォールは、不正な通信を遮断し、ネットワークの入口を守ることに特化しています。一方で、UTMは、ファイアウォールの機能に加え、ウイルス対策、侵入検知・防御、Webフィルタリングなど、多岐にわたるセキュリティ機能を統合しています。

これにより、個別の対策を行うよりも管理の負担を軽減し、より強固なセキュリティ体制を構築できます。

UTM(統合脅威管理)の主な機能

- ファイアウォール

- アンチウイルス

- アンチスパム

- Webフィルタリング

- IDS/IPS(侵入検知・防御システム)

- その他のセキュリティ機能

ファイアウォール

ファイアウォールは、外部ネットワークと内部ネットワークの間で通信を制御するセキュリティ機能です。

ネットワークトラフィックを監視し、不正なアクセスや不審な通信を遮断することで、サイバー攻撃から企業のシステムを保護します。

例えば、特定のIPアドレスやポート番号によるアクセス制限に加え、次世代ファイアウォール(NGFW)では、アプリケーション制御や脅威インテリジェンスを活用した高度な防御も可能です。

アンチウイルス

アンチウイルス機能は、ネットワークを介して侵入するマルウェアやウイルスを検知し、駆除します。

リアルタイムスキャンにより、社内端末に脅威が到達する前に遮断することが可能です。クラウドベースのウイルス定義データベースを活用することで、最新の脅威にも対応可能です。

さらに、サンドボックス機能を搭載したUTMでは、疑わしいファイルを仮想環境で解析し、未知のマルウェアによる脅威を防御できます。

アンチスパム

アンチスパム機能は、不審なメールをフィルタリングし、フィッシング詐欺やスパムメールの侵入を防ぎます。

スパムメールは、情報漏洩やウイルス感染を引き起こす可能性があるため、適切な対策が必要です。

UTMのアンチスパム機能は、メールの送信元情報や内容解析による疑わしいメールの隔離と、ブラック/ホワイトリスト設定による必要なメールの保護を両立します。

Webフィルタリング

Webフィルタリング機能は、従業員のインターネット利用を管理し、特定のサイトへのアクセスを制限する機能です。

不正サイトへのアクセスを防ぐことで、マルウェア感染や情報漏洩のリスクを低減できます。

カテゴリ別のURLフィルタリングに加え、リアルタイムの脅威インテリジェンスを活用した動的フィルタリングが可能です。また、SNSや動画ストリーミングサイトの利用を制限することで、従業員の業務効率向上にもつながるでしょう。

IDS/IPS(侵入検知・防御システム)

IDS(侵入検知システム)とIPS(侵入防御システム)は、不正アクセスやサイバー攻撃をリアルタイムで検知し、場合によっては遮断する機能です。

ファイアウォールでは防ぎきれない高度な攻撃に対して有効な対策となります。

IDSは、攻撃の兆候を検知することに特化していますが、IPSは検知後に自動的に攻撃を遮断できます。また、機械学習やAIを活用した高度な分析機能を備えたUTMでは、未知の攻撃手法にも対応可能です。

その他のセキュリティ機能

UTMには、上記以外にもさまざまなセキュリティ機能が搭載されています。

例えば、VPN(仮想プライベートネットワーク)機能、DLP(データ漏洩防止)機能、アプリケーション制御機能などが挙げられます。VPNを活用することで、安全なリモートアクセス環境を構築し、テレワークのセキュリティを強化できます。

また、DLP機能を用いることで、機密情報が社外へ流出するのを防ぎ、企業の重要なデータを保護することが可能です。

UTM(統合脅威管理)を導入するメリット

- 複数のセキュリティ機能を一元管理できる

- 低コストで高いセキュリティを確保できる

- 新しい脅威に対しても迅速に対応できる

複数のセキュリティ機能を一元管理できる

UTMのメリットの1つ目としては「複数のセキュリティ機能を一元管理できる」というものが挙げられます。

UTMは、ファイアウォール、アンチウイルス、侵入検知・防御(IDS/IPS)などの機能を統合しており、複数のセキュリティ対策を一括で管理できます。

例えば、従来は各機能を個別のソフトウェアや機器で運用していたため、それぞれの設定や監視に手間がかかりましたが、UTMを導入することで管理負担を軽減し、セキュリティ対策の強化と一元管理が可能です。

低コストで高いセキュリティを確保できる

UTMのメリットの2つ目としては「低コストで高いセキュリティを確保できる」というものが挙げられます。

複数のセキュリティ機能を個別に導入した場合、それぞれのライセンス費用や運用コストが発生しますが、UTMは1つの機器に統合されているため、これらのコストを削減できます。

例えば、中小企業が限られた予算でセキュリティ対策を強化したい場合、UTMを導入することで必要な機能を低コストで利用でき、運用管理の負担も軽減できます。

新しい脅威に対しても迅速に対応できる

UTMのメリットの3つ目としては「新しい脅威に対しても迅速に対応できる」というものが挙げられます。

UTMは、クラウド連携やリアルタイムアップデート機能を備えており、新たなマルウェアやサイバー攻撃が発生した場合でも、自動的に最新のセキュリティ対策を適用できます。

例えば、ランサムウェアやゼロデイ攻撃など、従来のセキュリティ対策では防ぎにくい脅威に対しても、迅速に防御体制を強化し、企業の情報資産を保護できます。

UTM(統合脅威管理)導入によるデメリット

- 導入や運用の負担が増加する可能性がある

- ネットワーク速度が低下する可能性がある

- 保守運用コストが高額になる可能性がある

導入や運用の負担が増加する可能性がある

UTMのデメリットの1つ目としては「導入や運用の負担が増加する可能性がある」というものが挙げられます。

UTMは、多岐にわたるセキュリティ機能を統合しているため、設定や管理が複雑になり、IT部門の負担が増大する傾向があります。

解決策として、ベンダーのサポートが付くUTMや、クラウド型UTMの導入で管理負担を軽減し、導入時は業務内容に適した設計と運用ポリシーを策定することが重要です。

ネットワーク速度が低下する可能性がある

UTMのデメリットの2つ目としては「ネットワーク速度が低下する可能性がある」というものが挙げられます。

UTMは、多機能なセキュリティ対策が可能になる一方で、通信処理の増加がネットワーク速度に影響を及ぼす可能性があります。特に、トラフィック量の多い企業では、帯域幅の制約が顕著になります。

解決策として、企業の規模とトラフィックに合ったUTMを選び、適切な設定と最適化でパフォーマンス低下を最小限に抑えることが重要です。

保守運用コストが高額になる可能性がある

UTMのデメリットの3つ目としては「保守運用コストが高額になる可能性がある」というものが挙げられます。

UTMは、導入費用やライセンス費用が高額になるため、特に中小企業にとっては大きな負担となる場合があります。また、定期的なソフトウェア更新やハードウェアのメンテナンスにも追加コストが発生します。

解決策としては、クラウド型UTMの利用や、必要な機能を選択できる製品の導入が有効です。また、トライアルなどを活用し、自社のセキュリティ要件に合ったUTMを慎重に選定することで、不要なコストを削減できます。

UTM(統合脅威管理)の選び方と比較のポイント

- ①:セキュリティ機能の充実度で選ぶ

- ②:パフォーマンスと処理速度で選ぶ

- ③:管理や運用のしやすさで選ぶ

- ④:導入費用や運用コストで選ぶ

- ⑤:拡張性と将来のスケーラビリティで選ぶ

- ⑥:サポート体制とベンダーの信頼性で選ぶ

①:セキュリティ機能の充実度で選ぶ

UTMの選び方の1つ目としては「セキュリティ機能の充実度で選ぶ」という方法が挙げられます。

特に、ファイアウォール、IPS(侵入防御システム)、アンチウイルス、Webフィルタリング、メールセキュリティ、VPN機能などの充実度を確認することが重要です。

高度なUTMでは、AIを活用した脅威検出、サンドボックス機能、クラウド連携によるリアルタイム分析など、最新の攻撃手法に対応するための機能が搭載されています。

➁:パフォーマンスと処理速度で選ぶ

UTMの選び方の2つ目としては「パフォーマンスと処理速度で選ぶ」という方法が挙げられます。

UTMは多機能なセキュリティ機器であるため、処理能力が低いとネットワーク遅延が発生し、業務に支障をきたす可能性があります。

そのため、自社のネットワーク規模やトラフィック量に応じて、スループットや最大接続数を確認しましょう。特にクラウドサービスの利用が多い場合は、暗号化通信(SSL/TLS)の対応やVPN処理能力も重要なポイントです。

③:管理や運用のしやすさで選ぶ

UTMの選び方の3つ目としては「管理や運用のしやすさで選ぶ」という方法が挙げられます。

UTMは多機能であるがゆえに、設定や管理が複雑になりがちです。特に、IT担当者が少ない企業では、管理画面の使いやすさや設定の容易さが重要なポイントになります。

具体的には、直感的なGUIを備えたUTMを選ぶことで、設定やポリシー変更がスムーズに行えます。また、クラウド管理型のUTMなら、リモートからの監視やメンテナンスが容易になるため、外部拠点が多い企業におすすめです。

④:導入費用や運用コストで選ぶ

UTMの選び方の4つ目としては「導入費用や運用コストで選ぶ」という方法が挙げられます。

UTMの価格は、機能や性能によって大きく変動します。そのため、初期費用とランニングコストのバランスを考慮することが重要です。

ハードウェア型UTMは導入費用が高めですが、長期的な運用コストを抑えやすいのが特徴です。一方、クラウド型UTMは初期費用が低く柔軟に利用できるため、小規模企業やスタートアップにも適しています。

➄:拡張性と将来のスケーラビリティで選ぶ

UTMの選び方の5つ目としては「拡張性と将来のスケーラビリティで選ぶ」という方法が挙げられます。

企業の成長に伴いネットワーク環境も変化します。そのため、将来的な拡張が可能なUTMを選ぶことで、長期的に安定した運用が期待できます。

接続端末数やトラフィック増加時の対応として、ライセンス追加やハードウェア更新が容易なUTMの選定が重要です。また、SD-WAN対応のUTMを導入すると、複数拠点のネットワーク最適化にも容易に対応できます。

⑥:サポート体制とベンダーの信頼性で選ぶ

UTMの選び方の6つ目としては「サポート体制とベンダーの信頼性で選ぶ」という方法が挙げられます。

セキュリティ機器は、トラブル発生時の迅速な対応が不可欠です。したがって、サポートの質と提供元の信頼性を十分に考慮して選ぶ必要があります。

24時間365日のサポートや日本語対応の有無、およびファームウェアの定期更新やセキュリティ脅威情報提供の有無は、UTMの長期的な安全運用において重要な要素です。

まとめ

本記事では、UTM(統合脅威管理)の概要をわかりやすく解説するとともに、主な機能や導入のメリット・デメリットについて詳しくご紹介しました。

サイバー攻撃の高度化が進む中、UTM市場は世界的に拡大を続けており、AIやクラウドを活用した新たなセキュリティ対策も登場しています。今後も企業のネットワークを守るため、UTMの需要はますます高まることが予測されます。

今後もITreviewでは、UTM製品のレビュー収集に加えて、新しいUTMソリューションも随時掲載予定です。掲載をご希望のベンダー様は、ぜひ一度お気軽にお問い合わせください。

投稿 UTM(統合脅威管理)とは?機能や導入メリットをわかりやすく解説 は ITreview Labo に最初に表示されました。

]]>投稿 UTMとは?セキュリティの範囲や代表的な機能を解説 は ITreview Labo に最初に表示されました。

]]>そんな悩みを抱えている企業も多いのではないでしょうか。UTMには複数のセキュリティ機能があるため、さまざまな脅威から社内ネットワークを安全に保護できます。サイバー攻撃が進化し続ける昨今において、必要不可欠なツールといえるでしょう。

この記事ではUTMの仕組みや機能、メリット・デメリットについて詳しく解説します。

UTMとは?多様なセキュリティ機能を一元化した製品

UTMとは「Unified Threat Management」の略で、日本語では「統合脅威管理」と訳されます。さまざまなセキュリティ機能を1つのハードウェアに統合し、脅威を管理する手法や製品のことです。

企業の社内ネットワークは、常にウイルス攻撃や不正アクセスといった多様な脅威にさらされています。このような脅威からネットワークを守り情報資産を保護するには、複数のセキュリティ対策が欠かせません。

UTMならファイアウォールやアンチスパム、アンチウイルス、Webフィルタリング、IPS、IDSなどの機能があり、セキュリティ対策を一元管理できます。

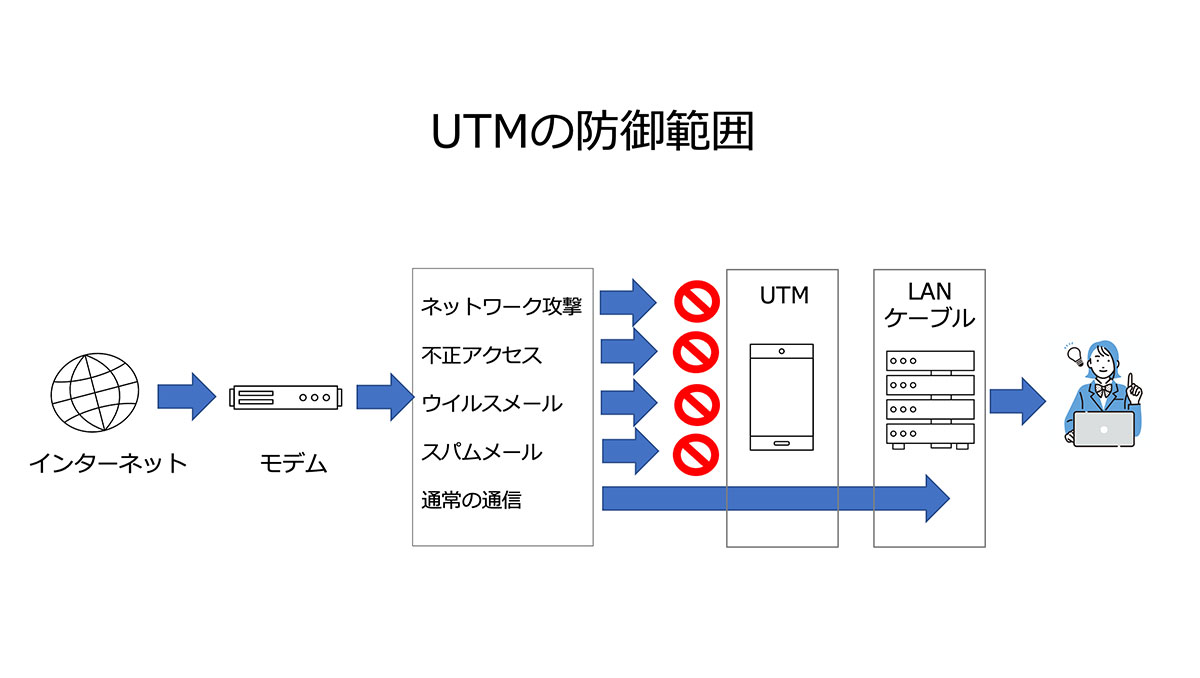

UTMの仕組み

上記の図のように、モデムやルーターとUTMをLANケーブルで接続し、さらにUTMからLANケーブルで社内ネットワークに接続して使用します。外部からのさまざまな攻撃を防げるため、安全な通信だけを社内ネットワークに接続させることが可能です。さらに内部で発生する問題行為を未然に防ぐ機能もあり、ネットワークの内側と外側の両方を保護できます。UTMに接続した機器はすべて保護対象になるため、プリンターや複合機を安全に保つことも可能です。

UTMの必要性

サイバー攻撃の手口は多様化しているため、企業システムのセキュリティ対策には高度な監視機能が求められます。

ワームやウイルスなど、システムの脆弱性をついてくる外部からのサイバー攻撃は増える一方です。この脅威に対抗するには、UTMのような高度な監視機能をもったセキュリティ対策が必要になります。

さらに、企業システムは内部からの脅威にもさらされています。従業員が有害サイトに誤ってアクセスしたことで、スパイウェアやボットの攻撃を受けるケースも多いのです。

従来であれば、ウイルスにはアンチウイルスソフト、不正アクセスや侵入にはファイアウォールなど個別に対策を行っていました。しかし、複数の機能を個別に導入してそれぞれ管理するのは、コストもシステム管理者の負荷も高くなります。

そこでセキュリティ機能を集約したUTMを外部ネットワークとの通信における中間地点であるゲートウェイに設置することで、管理の負荷を低減しつつ、ネットワーク脅威を防げます。UTMは、これからのセキュリティ対策に欠かせないツールといえるでしょう。

UTMとファイアウォールの違い

| 防御可能な攻撃の種類 | UTM | ファイアウォール |

| ネットワーク攻撃 | ○ | ○ |

| ウイルス攻撃 | ○ | ○ |

| スパムメール | ○ | ー |

| 内部のURLフィルタリング | ○ | ー |

| Webフィルタリング | ○ | ー |

ファイアウォールは外部からのアクセスを監視し、社内ネットワークに対する不正アクセスを防止します。あらかじめルールを設定しておき、そのルールに該当しないアクセスが正常かどうか判断し、不正ならブロックするという仕組みです。

一方でUTMはファイアウォールの機能をもっている上、ウイルス攻撃やスパムメールといった多方面の脅威に対応しています。都度監視して不審な点を感知したらブロックするため、1つ設置することで広範囲な対策が行えるようになるのです。

またOS上で動作するファイアウォールの場合は、OSのセキュリティレベルに依存してしまいます。さらに起動時にタイムラグが起きると、ファイアウォールが機能していない時間ができてしまうセキュリティリスクもありました。しかし、UTMはOSの環境に依存しないため、常時安全性を維持できるといえるでしょう。

UTMツールの6つの機能

UTMツールには主に6つの機能があります。それぞれ見ていきましょう。

ファイアウォール

ファイアウォールとは、ネットワーク通信を行ってよいか判断し許可または拒否する仕組みのことです。事前に怪しい通信をブロックすることで、内部ネットワークが不正アクセスや攻撃に遭わないよう保護する防火壁の役割があります。不正アクセスと判断した場合は、管理者に通報できるようにプログラムされているのも特徴です。しかし、判断基準は通信の送信元と宛先の情報で決めているため、通信の内容自体は見ていないという欠点もあります。

アンチウイルス

アンチウイルスとは、不正なファイルをチェックして既知や新種のマルウェアなどを無害化し、保護する機能です。対応プロトコルにはHTTP、SMTP、POP3、IMAP、MAPI、FTPなどがあります。

従来はパソコンやサーバにウイルス対策ソフトをインストールして利用していました。しかし、利用者のセキュリティ意識に依存する部分が大きく、インストール後にアップデートしなかったり設定を勝手に変更されたりといった問題点もあったのです。UTMの機能の1つとして利用することで、利用者の端末に頼らないセキュリティ対策が行えます。

アンチスパム

アンチスパムとは、送信元IPアドレスやメールドメイン、メール本文の不正なURLといった情報をもとにスパムを判定する機能です。メールを受信した際にそのメールがスパムメールを送っているサーバからのものかどうかをチェックし、危険なメールを防止します。ブラックリストに登録済みのIPアドレスからメールが送られてきた場合はブロックしたり、メールの件名にアラートを追記したりといった対応も可能です。

IDS・IPS

IDS(Intrusion Detection System:不正侵入検知システム)とは、社内ネットワークへの不正アクセスや内部情報の持ち出しをリアルタイムで検知し、管理者へ通知するシステムです。IPS(Intrusion Prevention System:不正侵入防御システム)はIDSの機能に加え、不正アクセスの侵入をブロックし、ファイアウォールでは検知できない不正パケットも区別できます。IDSとIPSをUTMに組み入れることで、いっそう強固なセキュリティ対策ができるでしょう。

アプリケーション制御

アプリケーション制御とは、事前に許可済みのアプリケーション以外を使用しないよう、遮断・制限する機能です。正常なアプリケーションに見せかけたウイルスや、アプリケーションに機密情報の収集機能をもたせたスパイウェアの侵入を防げます。未知の有害アプリを検出したり、禁止されたアプリが起動しないよう監視したりすることも可能です。業務上必要な情報だけを安全にやり取りできるため、情報漏えいなどのリスクを低減できるでしょう。

Webフィルタリング

Webフィルタリングとは、内部ネットワークから外部サイトへのアクセスを制限する機能です。あらかじめ数万件以上のWebサイトのURL情報が登録されており、その情報に基づいて可否を判断します。利用することで、従業員が有害サイトや業務に無関係なサイトを閲覧する可能性を低減できるでしょう。たとえば「悪質なWebサイトを閲覧したことが原因で機密情報を盗み出された」といったインシデントを防ぐことが可能です。

UTM導入のメリットとデメリット

UTMを導入するメリットとデメリットをそれぞれ解説します。

UTMツールを導入するメリット

UTMを導入するメリットは次の4つです。

・複雑化する脅威を多層防御できる

UTMを導入する最大のメリットは、多層防御できることです。多層防御とは、情報システムを構成する要素および複数の脅威に対して、何重にも防御策を講じるセキュリティ対策の考え方です。

UTMはファイアウォール、アンチウイルス、IPS/IDS、Webフィルタリングといった複数のセキュリティ機能を統合して多層防御を行う製品であり、構成の複雑・巧妙化する複数の脅威からシステム全体を守るのに適しています。

・容易に導入できる

比較的導入しやすいのも、UTMのメリットの1つです。サーバにインストールするタイプだけでなく、インストールせずに利用できるクラウドサービス型も多数あります。すぐに使い始められるので、導入の手間がかかりません。複数のセキュリティ機器を1つずつ導入するよりも効率的なのです。

・運用の手間やコストを削減できる

またコストをかけずに、1つのハードウェアで複数の機能を管理できるのも大きなメリットです。特に中小企業の場合、専任の運用担当者を配置することが難しいケースもあるでしょう。セキュリティ対策の重要性がわかっていても、人的リソースやコスト面から着手できていない場合もあり得ます。UTMを導入することでこういった悩みも解消されるでしょう。

・トラブル発生時の対処が楽になる

UTMを導入していれば、ネットワーク接続などに問題が発生したときもUTM自体を交換するだけで解決します。個別にセキュリティ機器を利用している場合は、障害が起きた部分の切り分けや交換が必要になります。UTMなら高度な専門知識や技術がなくても対処が容易なうえ、トラブル時に連絡するベンダーも1つで済むのです。

UTMツールを導入するデメリット

逆にデメリットは次の3つが考えられます。

・通信速度が低下する

UTMには多様な機能があるので、利用環境によっては通信速度の低下が起こる可能性もあります。システム規模やトラフィック量を考慮して、適切なスペックをもった製品を導入しましょう。

・故障時はすべてのセキュリティ機能がダウンする

UTMは1台で複数のセキュリティを補っているため、故障するとセキュリティ機能が使えなくなってしまいます。迅速に復旧してもらえるかなど、導入前にしっかりサポート内容を確認する必要があります。また機器の二重化や代替機を用意したほうがよいでしょう。

・自社に合わせた機能を選択できない

機能はUTMに備わっているものを利用するので、機能ごとに最適なベンダーを選んだり組み合わせたりはできません。自社のセキュリティレベルに適した機能が搭載されているか、スペックが十分かなどもチェックが必要です。

UTMの活用事例

UTMツールを導入したことで得られるメリットについて、ITreviewに集まったレビューをもとに活用事例を紹介します。

不適切なサイトへのアクセスをほぼブロック

「セキュリティポリシーの設定などほとんどすることはなく、設置も1時間程度で終えて、その日から問題なく使っています。社内で、たまに不適切なサイトにアクセスしようとすることがあったので、FortiGateを導入したことで、そのようなアクセスをほとんどブロックすることができました」

https://www.itreview.jp/products/fortigate/reviews/61157

▼利用サービス:FortiGate

▼企業名:日紘建装株式会社 ▼従業員規模:20人未満 ▼業種:建設・建築

安定かつ高速!働き方改革も目指せる

「外部からのウイルス対策、Firewallとして活躍していましたが、外部からイントラネットへのセキュアなアクセスが必要になり、SSL-VPNを利用し始めました。その結果、オフィスに戻らなければならなかった作業を外部で行うことができ、作業効率が上がり、働き方改革にも貢献しています。その後、2段階認証やサンドボックス機能(Enterprise バンドルモデル)も使うことができ、よりセキュアなネットワークを構築できています」

▼利用サービス:FortiGate

https://www.itreview.jp/products/fortigate/reviews/36594

▼企業名:株式会社湘南ゼミナール ▼従業員規模:300~1000人未満 ▼業種:進学塾・学習塾

クラウド型UTMなので管理が容易になった

「クラウドで管理できるF/Wなので、管理が楽になりました。ステータスや設定も全てクラウドで可能な次世代F/Wだと思います。SDWANも簡単に導入できます」

https://www.itreview.jp/products/meraki-mx/reviews/11825

▼利用サービス:Meraki MX

▼企業名:ビット・クルー株式会社 ▼従業員規模:20人未満 ▼業種:ソフトウェア・SI

数クリックでVPNの構築も可能

「多拠点でVPNを構築する場合、今まではコンフィグを作って現地に行く必要がありましたが、Merakiを導入する事で現地に行く事無く簡単にVPNを構築できるようになりました」

https://www.itreview.jp/products/meraki-mx/reviews/11646

▼利用サービス:Meraki MX

▼企業名:ビット・クルー株式会社 ▼従業員規模:20人未満 ▼業種:ソフトウェア・SI

直観的に設定が可能、且つ幅広い使用が可能

「なんでも良いのでファイアウォールを導入して、社内リソースを守りたいという顧客の場合、顧客自身がUTMの管理をしたいという場合等は非常にマッチしやすい。金額もスモールから大規模展開まで製品が様々ある為、スモールスタートから必要に応じてライセンスを追加していく事による展開などもやりやすい」

https://www.itreview.jp/products/sophos-utm/reviews/24193

▼利用サービス:Sophos UTM

▼企業名:合同会社キューブ・エス ▼従業員規模:20人未満 ▼業種:その他小売・卸売

隔離機能が便利でダッシュボードも見やすい

「マルウェア感染した場合の隔離機能が特に気に入っております。感染した後の作業遅れは本当に時間の無駄なので」

https://www.itreview.jp/products/sophos-xg-firewall/reviews/19397

▼利用サービス:Sophos XG Firewall

▼企業名:株式会社ワールドインテック ▼従業員規模:1000人以上 ▼業種:人材

上記のように、UTMを利用することで社内外の不正行為に対して、問題が起きる前に防ぐことが可能になります。取引先に「セキュリティ対策をしっかりしている企業」という安心感をもってもらいやすくなるでしょう。

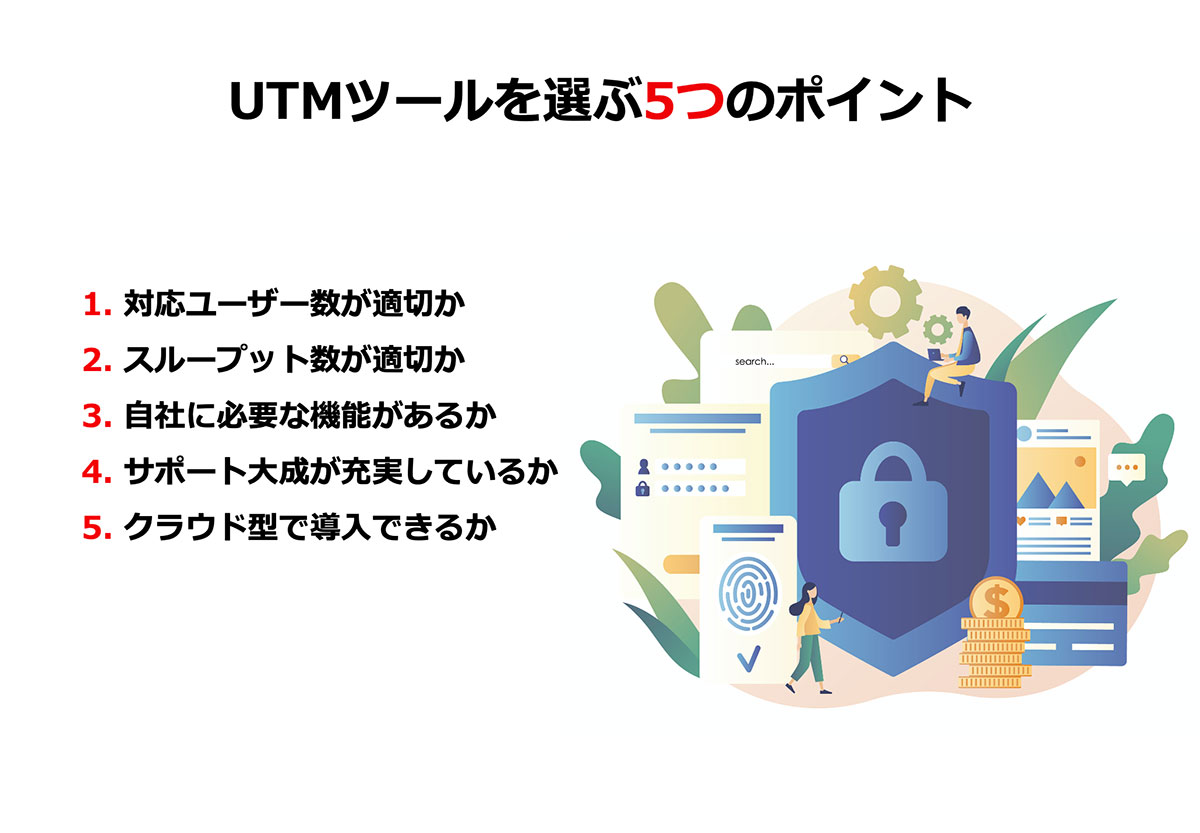

UTMツールを選ぶ際の5つのポイント

UTMツールを検討するときに役立つ、5つのポイントを解説します。

対応ユーザー数が適切か

まずは対応しているユーザー数や規模を確認してください。UTMが使用可能なユーザー数は機種ごとに設定されています。スペックに対して利用ユーザー数が上回った場合、通信処理が遅くなり業務に支障が出るケースがあります。将来的に増える可能性のある人員も含め、余裕をもったユーザー数で契約するようにしましょう。

人員の増減が頻繁にある企業の場合は、クラウド型UTMをおすすめします。ハードウェアを買い替えなくても、サーバやプランを変更するだけで処理能力を上げることが可能です。なおこの記事におけるクラウド型UTMとは、サーバへのインストール、あるいはアプライアンス設置が不要のUTMを指します。

スループット数が適切か

「スループット」とは単位時間当たりの処理能力のこと。通信速度の目安になり、スループット数が大きいほど処理能力が上がります。製品サイト上では「ファイアウォール スループット32Gbps」のように機能ごとに表示されています。自社の利用状況に合わないUTMを選ぶと、データ送受信に時間がかかる可能性が高くなります。業務に影響する恐れもあるため、ユーザー数と同じく社内システムの通信量などに応じて選ぶようにしましょう。

自社に必要な機能があるか

UTM製品によってセキュリティレベルやブロックが得意な攻撃が異なります。過去に攻撃された事例があったり、自社が受ける可能性の高い攻撃が予想できていたりする場合は、その対策を得意としている製品を選んだほうがよいでしょう。製品の中には追加オプションで新たな機能を導入できるものもあります。

サポート体制が充実しているか

万が一UTMが故障した場合、インターネットに接続できなくなるリスクがあります。迅速に復旧するためにもサポート体制が充実している製品を選びましょう。特に下記のような点に注目すべきです。

・対応がスピーディか

・復旧対応サービスが充実しているか

・対応可能時間が明記されているか

・日本語対応しているか

・問い合わせ手段がメール・チャット・電話など複数あるか

・現地訪問してもらえるか

・運用やメンテナンスもベンダー側に任せられるか

特に海外のUTM製品の場合、管理画面やマニュアルが英語しかないケースもあります。いざというときに使いにくく、初動が遅れる要因になるかもしれません。また社内に専門知識をもっている人員がいない企業の場合は、導入から運用保守まで一括で任せられるベンダーを選ぶのがおすすめです。

クラウド型で導入できるUTMか

UTMの導入形態を選ぶ際にも注意が必要です。

サーバインストール(ソフトウェア)型や、ソフトウェアとハードウェアが一体化したアプライアンス型のUTMは、ハードウェア部分が故障する可能性もあります。

さらにログ集計やレポート出力機能があるクラウド型UTMなら、セキュリティ担当者の負担も軽らしつつ効率的に管理できるでしょう。ランニングコストはかかるものの初期費用や運用負荷が軽減されるため、メリットは大きいといえます。

UTMの性能を増強したくなった場合も、ハードウェア型のUTM機器だと買い替えの手間やコストがかかります。一方クラウド型なら、オプションメニューの追加で比較的簡単に増強することが可能です。

メリットの多いクラウド型ですが、社内でメンテナンスができない点、外部起因のシステム障害のリスクが伴うといった点は数少ないデメリットといえます。

専任のIT人材を用意できない可能性が高い場合、サーバインストール型やアプライアンス型よりもクラウド型を選ぶほうがよいでしょう。

UTMツールの市場業界マップ

UTMツールのユーザーからの評価を知るには、ITreview Gridが便利です。ITreview Gridは、ITreviewに集まったユーザーのレビューをもとに生成された4象限の満足度マップで、顧客満足度と市場での認知度を掛け合わせた結果が、4象限上でのポジショニングとして確認できます。

おすすめのUTMツール5選

実際にUTMツールを使った企業の方々のレビューが多い製品を中心に、おすすめのUTMツールを紹介します。

(2021年11月23日時点のレビューが多い順に紹介しています)

FortiGate

FortiGateは、管理画面も見やすく日本語対応しているUTMです。複雑な操作が必要なく画面遷移のレスポンスもよいため、初めて導入する企業でもストレスを感じずに利用できます。特筆すべきは脅威をしっかりと可視化して検知し、保護できる点です。たとえばHTTPSトラフィックに潜伏しているランサムウェアを可視化。パフォーマンスを低下させずに95%の精度でランサムウェアを検知して修復します。導入時は企業に必要なセキュリティ機能を組み合わせて追加できるので、多様なユースケースに合わせやすいのもメリットでしょう。

Sophos UTM

Sophos UTMはシンプルで直感的に操作できるUIが特徴的なUTMです。クラウド、仮想化環境、アプライアンスなど複数の導入形態に対応しており、自社の環境に合わせて導入できます。AI(人工知能)が組み込まれており、マルウェア定義ファイルに依存せずに既知や未知のマルウェアを検出することが可能。またランサムウェアなどの攻撃をブロックするだけでなく、脅威の把握や分析がしやすいのも特徴です。さらにレポート機能で各ユーザーのWebの利用状況を正確に把握し、問題を未然に防ぎます。

Check Point Appliances

Check Point Appliancesは独自のゼロデイ攻撃対策をもっているUTMで、CPUレベルの検査でマルウェアを検知します。メールに添付されたファイルを無害化するなど、リアルタイムに保護することが可能です。さらにCheck Point社で独自に運営しているデータベースがあるのも大きな特徴。世界中で動作している15万のセキュリティゲートウェイを通過するトラフィックから脅威の情報を抽出し、データベースに登録しています。日々進化する脅威から効果的に防御できる体制が整っており、安心して利用できるでしょう。

Check Point Appliancesの製品情報・レビューを見る

Meraki MX

Meraki MXは世界190カ国、46万社の導入実績があるアプライアンス型UTMです。管理者はダッシュボード上で接続クライアント数やアプリケーションの利用状況などを簡単に確認できます。ポリシーを適用することでさまざまなアプリケーションをブロックしたり、ホワイトリストを作成してアクセス許可したりと柔軟に対応可能。また追加コストなしでアップグレードや電話サポート、ライフタイム保証が受けられるのもメリットでしょう。30日間の無料トライアルも提供しているため、使用感や機能を体験したい企業におすすめです。

beat/active

beat/activeは一元的なセキュリティ対策により、ウイルスや不正な通信、迷惑メールなどの脅威から保護してくれるアプライアンス型UTMです。ウイルス・スパイウェア対策機能では最新のウイルス定義ファイルが24時間リモートで自動的に適用、新種のウイルスにも迅速に対応できます。また定期的に稼働情報のレポートをメールで受信でき、Web管理画面に毎回アクセスする手間もかかりません。サポートにつながりやすく返信も早いため、安心度の高いUTMといえるでしょう。

ITreviewではその他のUTMツールも紹介しており、紹介ページでは製品ごとで比較をしながら導入ツールを検討することができます。

まとめ

UTMを導入することで、ファイアウォールやアンチウイルス、アンチスパム、Webフィルタリングといったさまざまな機能を駆使して脅威に対抗できるようになります。セキュリティ対策を一元管理できるため、運用やコスト面の負担も軽減されるでしょう。

UTMツールを選ぶ際には、自社のシステム環境、対応ユーザー数やスループット数、機能の種類、サポートの充実度などをしっかり確認する必要があります。特にUTMが故障した場合に備えて、復旧対応の早さや問い合わせ手段の豊富さはチェックしておきましょう。製品の中には無料トライアル版を提供しているものもあるため、導入前に操作性や自社環境との相性を確認しておくことをおすすめします。

投稿 UTMとは?セキュリティの範囲や代表的な機能を解説 は ITreview Labo に最初に表示されました。

]]>